AWS IAM Access Analyzer란?

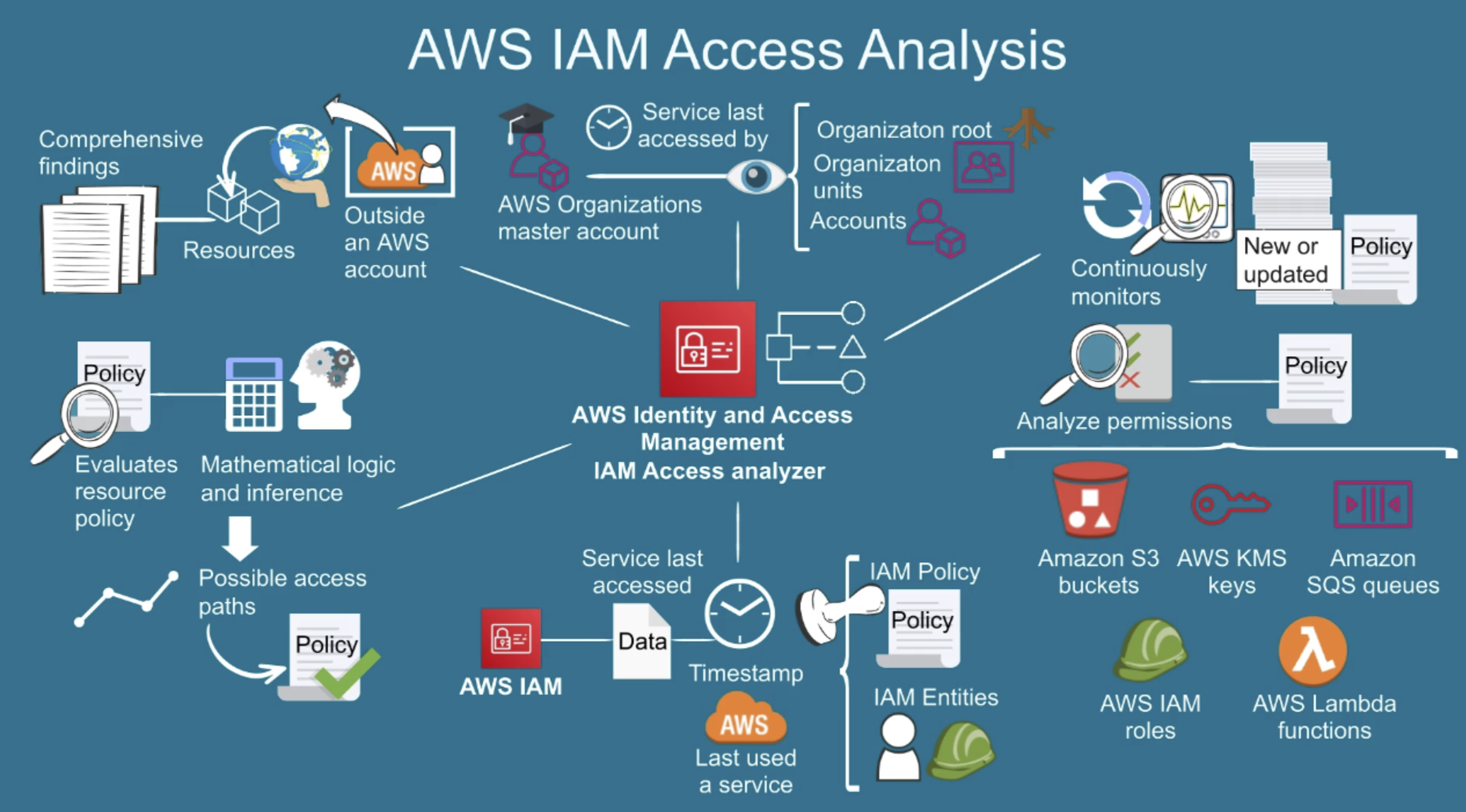

리소스 접근 경로를 자동으로 분석해 과도한 권한과 외부 노출을 찾아주는 서비스

📌목차

- IAM Access Analyzer 개요

- IAM Access Analyzer 동작 방식 (How it works)

- 분석 대상 리소스

- 주요 기능 정리

- IAM Access Analyzer의 핵심 장점

- 언제 사용하면 좋은가

- 한 줄 요약

1. IAM Access Analyzer 개요

AWS IAM Access Analyzer는

👉 “이 리소스가 외부에서 접근 가능한가?”

👉 “의도하지 않은 공개 또는 계정 간 접근이 존재하는가?”

를 자동으로 분석해주는 보안 분석 서비스다.

핵심 포인트는 이거다.

- 단순 규칙 검사 ❌

- 정적 분석 + 수학적 추론(Automated reasoning) ⭕

- 실제 가능한 접근 경로(Possible access paths) 를 계산

즉,

“정책에 써 있으니까 위험” 이 아니라

“실제로 접근이 가능한 구조인가?” 를 판단한다.

2. IAM Access Analyzer 동작 방식 (How it works)

Step 1. Analyzer 생성

- AWS 계정 또는 AWS Organizations 단위로 Analyzer 생성

- 생성과 동시에 분석 시작

- 추가 에이전트 설치 필요 없음

Step 2. 지속적인 스캔 및 분석

IAM Access Analyzer는 다음을 지속적으로 분석한다.

- IAM 정책

- 리소스 정책(S3, KMS 등)

- 새로 생성되거나 수정된 정책

이 과정에서:

- 계정 내부 접근

- 외부 AWS 계정

- 퍼블릭 접근

모두를 포함해 분석한다.

Step 3. 결과 검토 및 조치

분석 결과는 두 가지로 나뉜다.

✅ Intended (의도된 접근)

- 정상적인 공개 또는 교차 계정 접근

- 예: 로그 수집용 S3 버킷

→ Finding 아카이브

❌ Not Intended (의도되지 않은 접근)

- 외부 계정 접근 가능

- 불필요한 퍼블릭 공개

→ 리소스 정책 수정 → 접근 제한

3. 분석 대상 리소스

IAM Access Analyzer는 다음 리소스들을 분석한다.

- Amazon S3 buckets

- AWS KMS keys

- Amazon SQS queues

- IAM Roles

- AWS Lambda functions

- 기타 리소스 정책 기반 서비스

공통점:

👉 리소스 정책(Resource-based policy) 를 사용하는 서비스

4. 주요 기능 정리

1) 외부 접근 경로 식별

- 계정 외부

- 조직 외부

- 퍼블릭 접근

2) 정책 변경 시 자동 재분석

- 새 정책

- 수정된 정책

- 새 리소스 생성

→ 보안 상태가 항상 최신으로 유지됨

3) 실제 접근 가능성 분석

- 단순 Allow 문구 ❌

- 실제로 접근 가능한지 계산 ⭕

정책 + 조건 + 리소스 구조를 모두 고려

4) 마지막 접근 시점 제공

- 어떤 서비스가

- 언제 마지막으로 접근했는지

- Timestamp 제공

→ 미사용 권한 정리 근거로 사용 가능

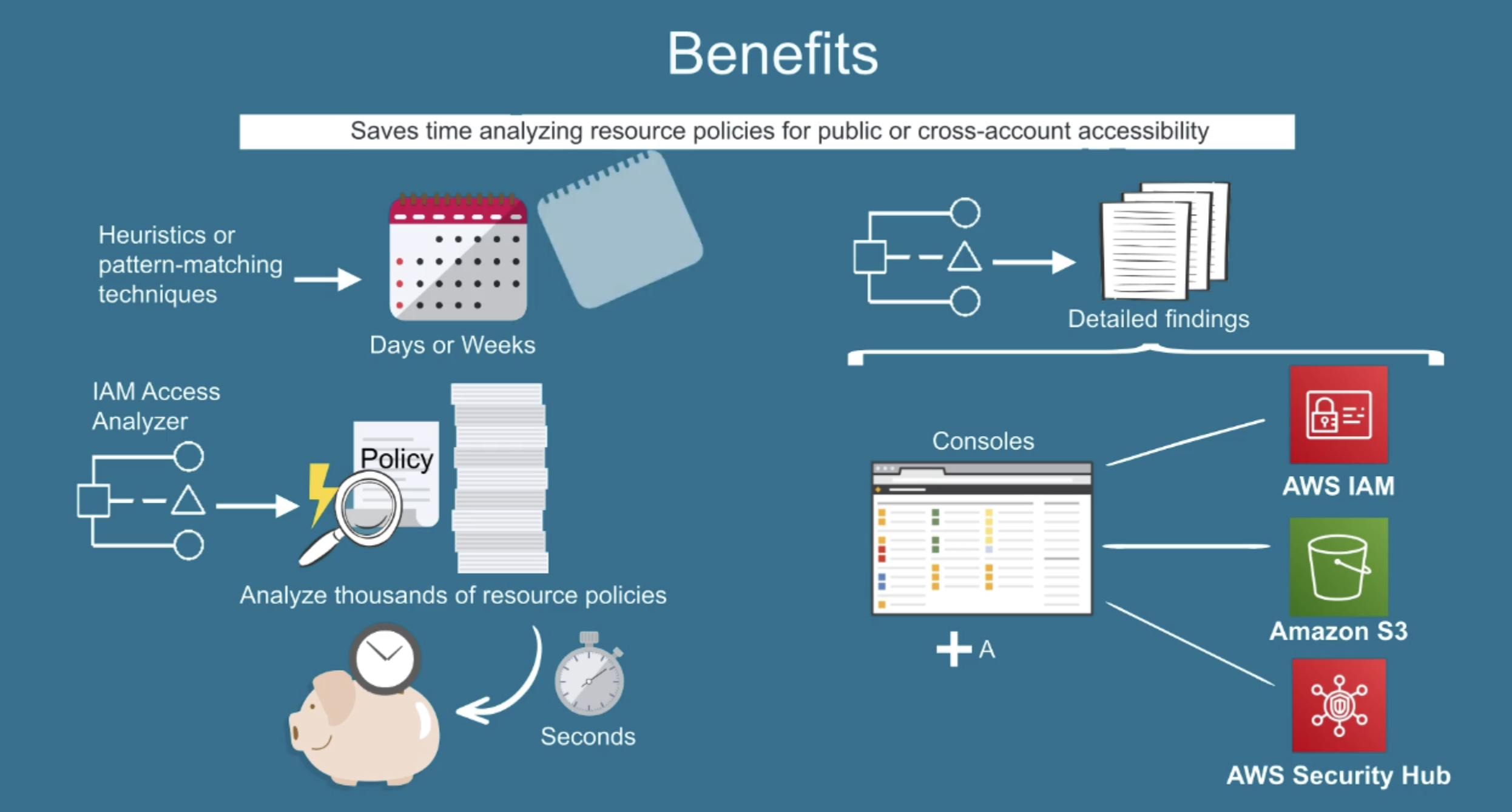

5. IAM Access Analyzer의 핵심 장점

① 권한 최소화(Least Privilege) 실현

- 사용되지 않는 권한 식별

- 실제 필요한 권한만 남김

② 퍼블릭 / 교차 계정 접근 분석 시간 절감

기존 방식:

- 수동 검토

- 패턴 매칭

- 며칠 ~ 몇 주 소요

IAM Access Analyzer:

- 수천 개 정책을 수 초 내 분석

③ 높은 보안 신뢰도

- 휴리스틱 ❌

- 수학적 추론 기반 분석 ⭕

- “아마 위험”이 아니라 “증명된 위험”

④ 다른 보안 서비스와 연계

- AWS IAM

- Amazon S3

- AWS Security Hub

→ 보안 운영 흐름에 자연스럽게 통합

6. 언제 사용하면 좋은가?

다음 상황이라면 무조건 써야 한다.

- 멀티 계정 구조

- AWS Organizations 사용 중

- S3 / KMS / SQS 공개 여부 관리 필요

- 보안 감사(Compliance) 대비

- 권한 정리가 안 된 오래된 계정

특히 금융 / 공공 / 엔터프라이즈 환경에서는 필수에 가깝다.

7. 한 줄 요약

IAM Access Analyzer는 “정책이 아니라 실제 접근 가능성”을 기준으로 AWS 보안을 점검하는 서비스다.

권한이 많은 게 문제가 아니라, 불필요한 접근 경로를 모르고 방치하는 게 진짜 문제다.

'프로그래밍 > ⚙️DevOps' 카테고리의 다른 글

| AWS) AWS IAM 개요 (0) | 2026.01.24 |

|---|---|

| AWS) Security and Compliance Overview (1) | 2026.01.24 |

| AWS) Amazon Elastic File System(EFS) (1) | 2026.01.19 |

| AWS) AWS Cloud Adoption Framework (CAF) (0) | 2026.01.19 |

| AWS) DynamoDB Query (0) | 2026.01.19 |